Androidユーザーを標的として、知らないうちに高額なサブスクリプション(定額制サービス)に加入させるマルウェアが発見されたと報告されています。

Microsoft 365 Defenderチームによると、このマルウェアは「通信料金詐欺」(toll frauds)に分類されるとのこと。Google Playストアではパーソナライゼーション(壁紙やロック画面アプリ)、美容、エディタ、コミュニケーション(メッセージングやチャットアプリ)、写真、ツール(クリーナーやウイルス対策アプリなど)といった人気カテゴリにあるアプリに潜まされているそうです。

また、これら偽アプリには共通する特性が多くあり、たとえばインターフェース画面やアイコン、ボタンが同じ。あるいは開発者プロフィールが怪しかったり(明らかに偽名など)レビューに多くの苦情が寄せられていたりと、見破る目安にはなりそうです。

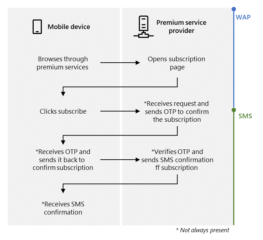

このマルウェアの手口は、携帯電話ネットワーク用のWAP(無線アプリケーションプロトコル)を悪用するというもの。つまり通信キャリアの回線を使って高額サービスに加入させ、通信料金を通じて支払わせるわけです。

その際に使われるのが「動的コード読み込み」ですが、これはWi-Fi通信している間は機能しません。そこでWi-Fiを無効にしたり、あるいはWi-Fiの圏外に行くのを待ってから発動するという仕組みだそうです。

そしてバックグラウンドでサービスに加入し、加入前に送られるOTP(ワンタイムパスワード)を読み取り、ユーザー本人にOTPを入力して送りかえし、さらに痕跡を隠すために通知を非表示にする手口です。以上を整理すると、次の通りとなります。

- ユーザーがWi-Fi接続を無効にするか、Wi-Fi圏外に出るのを待つ

- 会員登録ページに無言で移行する

- 加入ボタンを自動でクリックする

- OTPを受信する(該当する場合)

- 通信キャリアにOTPを送信する(該当する場合)

- SMS通知をキャンセルする(該当する場合)

ここで「該当する場合」とあるのは、一部キャリアはOTPを必要としないためです。その場合は、マルウェアが加入ボタンを自動クリックした時点で高額サブスクの契約が完了してしまいます。

ただし、Googleがアプリによる動的コード読み込みの使用を制限しているため、このマルウェアはほとんどがGoogle Playストアの外で配布されているとのこと。このため、Google Playストア以外でアプリをダウンロードする、いわゆる「サイドローディング」を控えれば、ほぼ危険は避けられると思われます。

とはいえ、Google正規ストアでも危険はゼロではありません。もしもマルウェアをインストールしてしまった場合、バッテリーが急激な消耗をしたり、回線が繋がりにくかったり、スマホが過熱したり、動作が遅くなったり、ポップアップ広告が大量に表示されているなど兆しが現れるものです。

また、毎月の通信料金をチェックして、加入した覚えのないサービスからの請求がないかを調べた方がいいでしょう。これら危険信号を察知したら、すぐにキャリアに相談することをお勧めします。